Cómo configurar una billetera Metamask y proteger tus monedas paso a paso (con imágenes)

Cómo configurar una billetera Metamask y proteger tus monedas paso a paso (con imágenes)

On octubre 10, 2023 by adminVea aquí: Cómo conectar Metamask a Polygon Network

En esta guía te contamos…

- Cómo configurar tu monedero Metamask (paso a paso)…

- Por qué cada inversor criptográfico necesita una billetera fría (y cómo conectar fácilmente una a su Metamask)…

- Las mejores prácticas para proteger tus monedas en el malvado salvaje oeste de Web3…

¿Qué es Metamask?

Metamask es una billetera digital fácil de usar.

Es compatible con la mayoría de las aplicaciones de Ethereum como Polygon, Binance Smart Chain y Avalanche…

Tiene más de 30 millones de usuarios…

Y esta guía le mostrará cómo instalar Metamask en su computadora en 10 minutos…

¡Para que pueda comenzar a almacenar, enviar y comercializar su primera moneda digital!

Cómo instalar Metamask

Paso 1:

Dos navegadores web son compatibles con Metamask; Google Chrome y Firefox.

Usaremos Chrome para este ejemplo. El primer paso para instalar Metamask es abrir Chrome e ir a Metamask.io.

La página debería verse así.

Ahora haga clic en el botón ‘Descargar Chrome’.

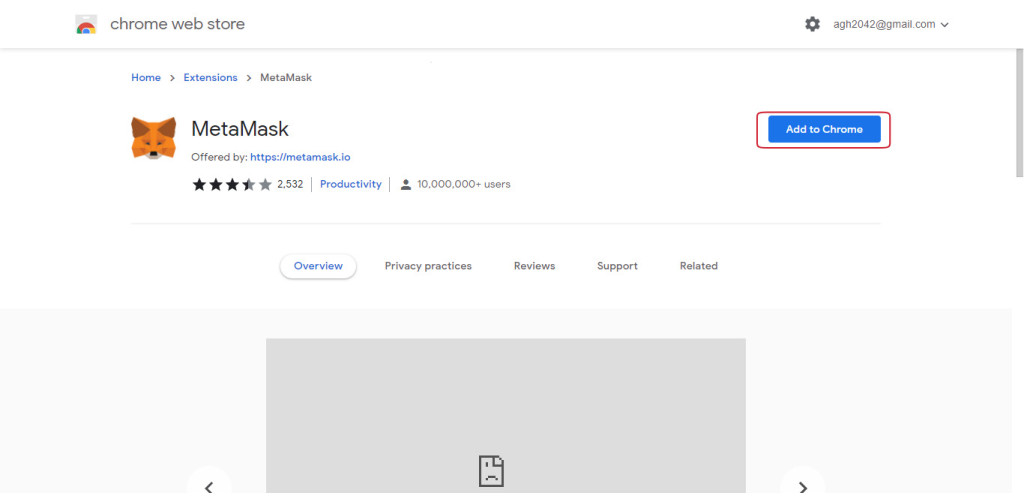

Paso 2:

El botón lo redirigirá a la tienda web de Chrome para agregar la extensión del navegador web a Chrome.

Haga clic en ‘Agregar a Chrome’ para descargar.

Este paso agrega la extensión Metamask en la barra de herramientas de Chrome en la parte superior derecha (el icono del zorro).

Haga clic en el zorro y vaya al paso 3.

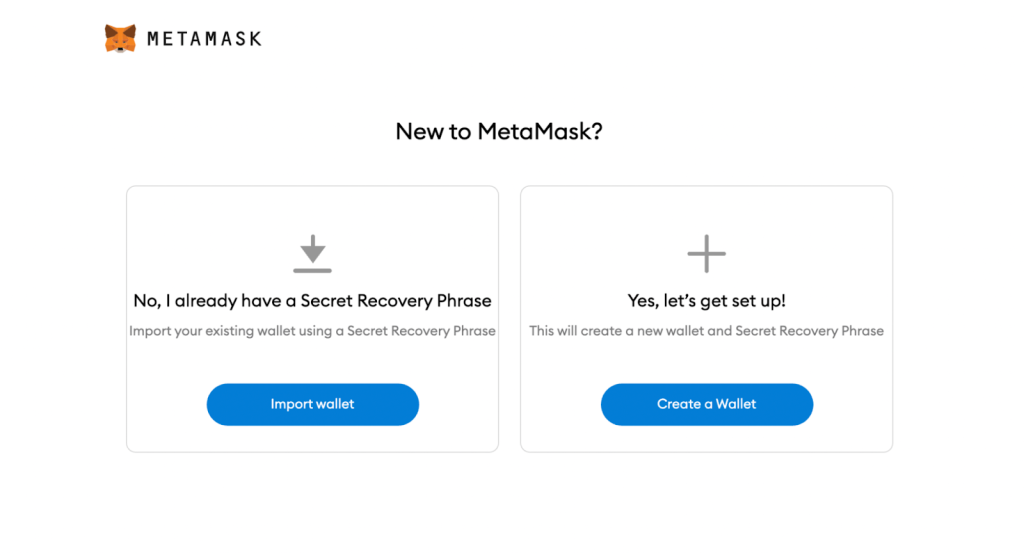

Paso 3:

Deberías ver esta pantalla:

Haga clic en «Crear una billetera».

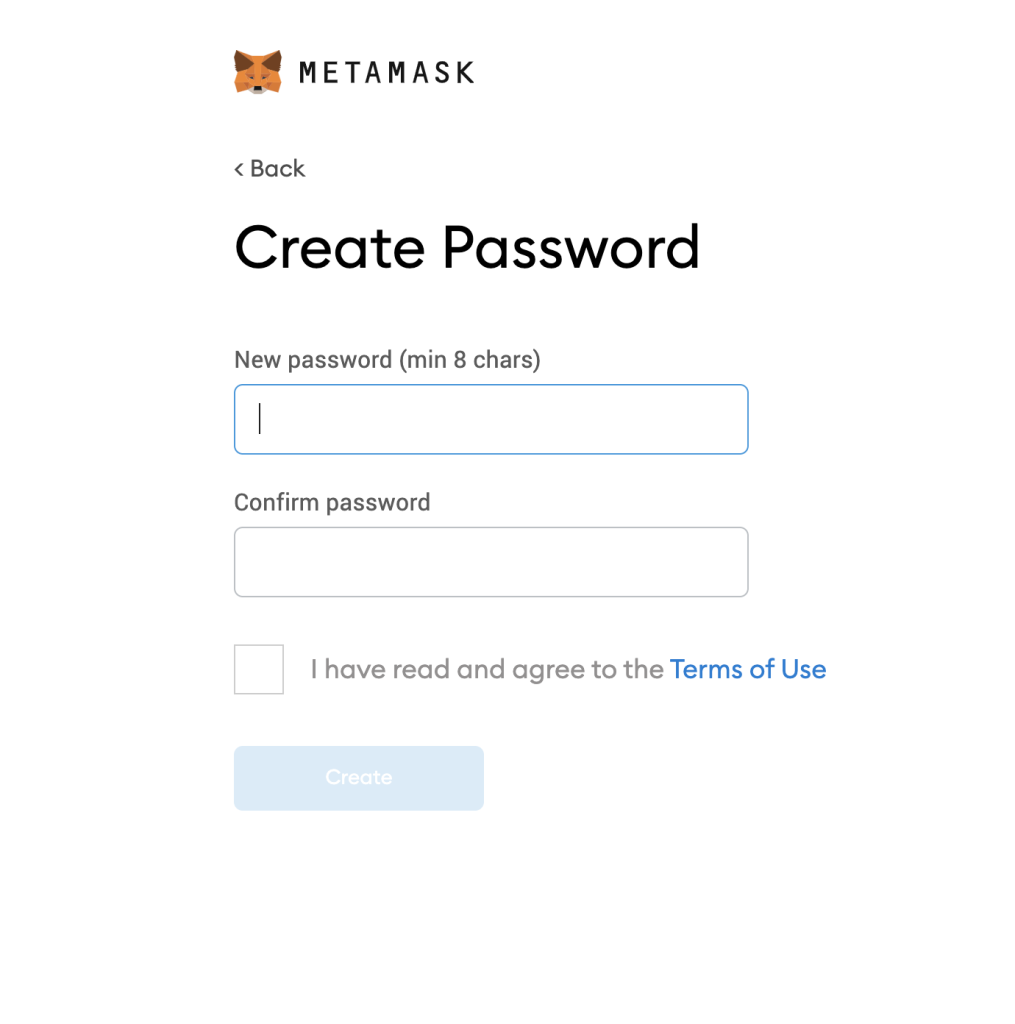

Paso 4:

A continuación, creará su contraseña:

Paso 5:

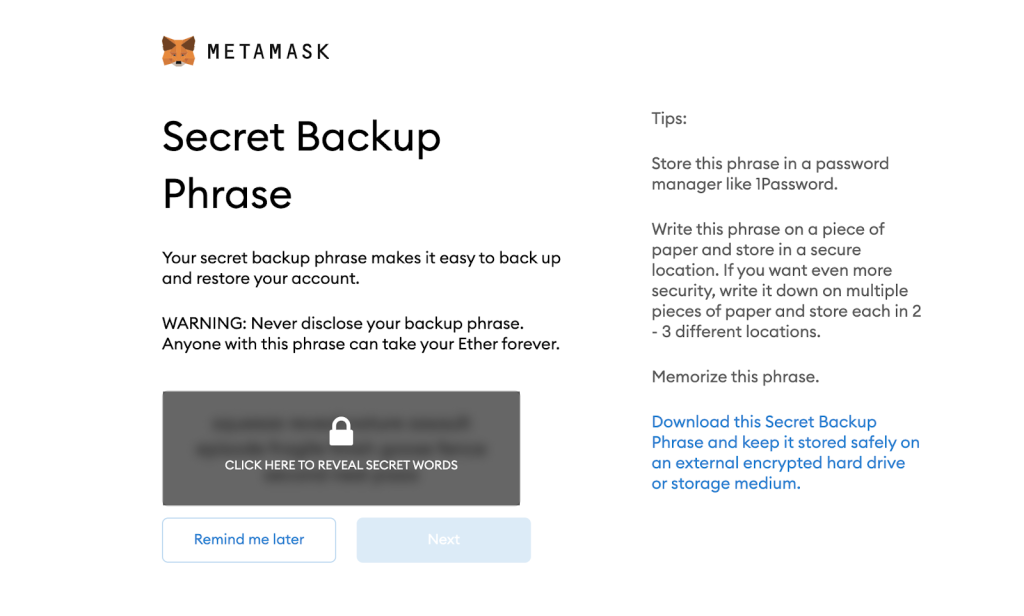

Ahora recibirá su Frase de Recuperación Secreta

Nunca comparta su Frase de Recuperación Secreta

Cualquier persona con esta frase puede acceder a su billetera y activos digitales.

El lugar más seguro para almacenar su Frase de Recuperación Secreta es en papel físico, escondido en algún lugar seguro.

Sé que puedes estar pensando…

Pero los piratas informáticos han utilizado malware informático para robar frases de recuperación secretas en el pasado.

Por eso te recomiendo que escribas tu frase en un papel antes de pasar al paso final…

Paso 6:

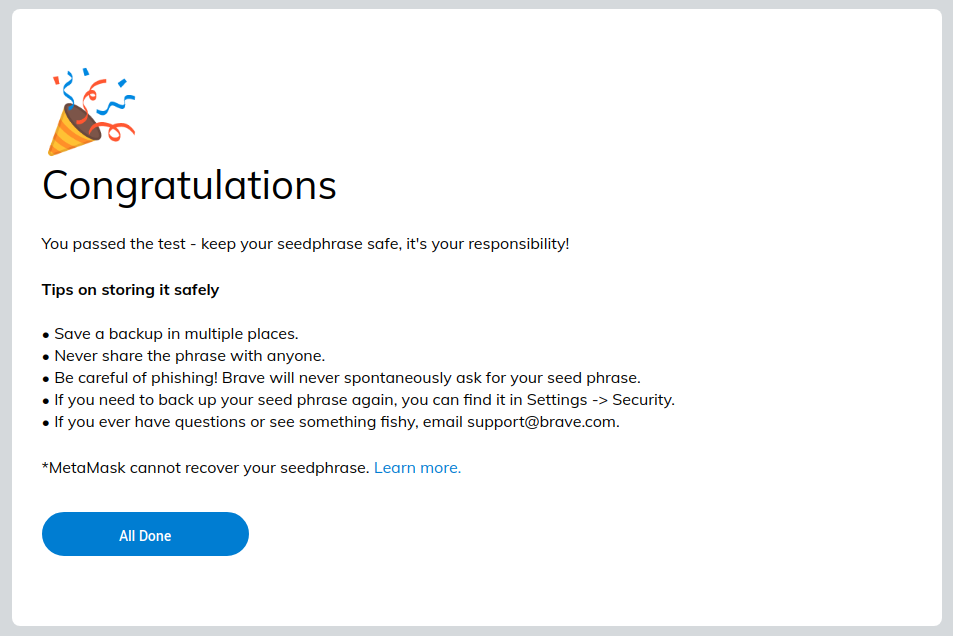

¡Felicidades! ¡Lo hiciste!

Haga clic en «Todo listo» para completar la instalación.

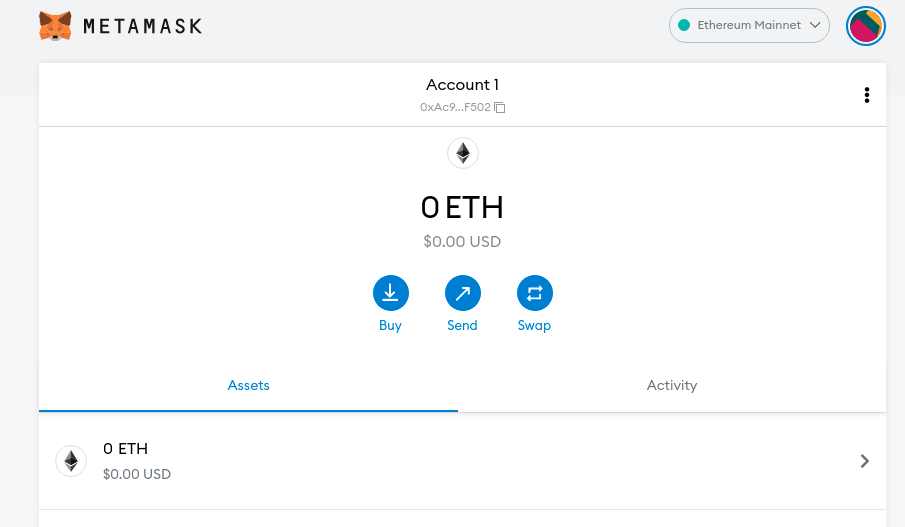

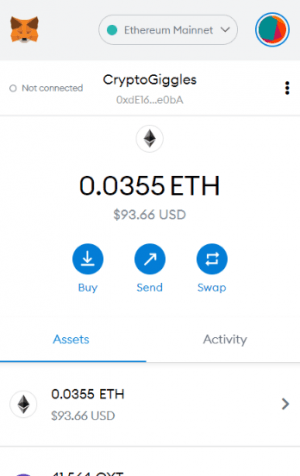

Ahora puede acceder al tablero principal de su billetera Metamask.

Ahora que su billetera está configurada, hablemos de hacer transacciones…

Cómo hacer transacciones con Metamask

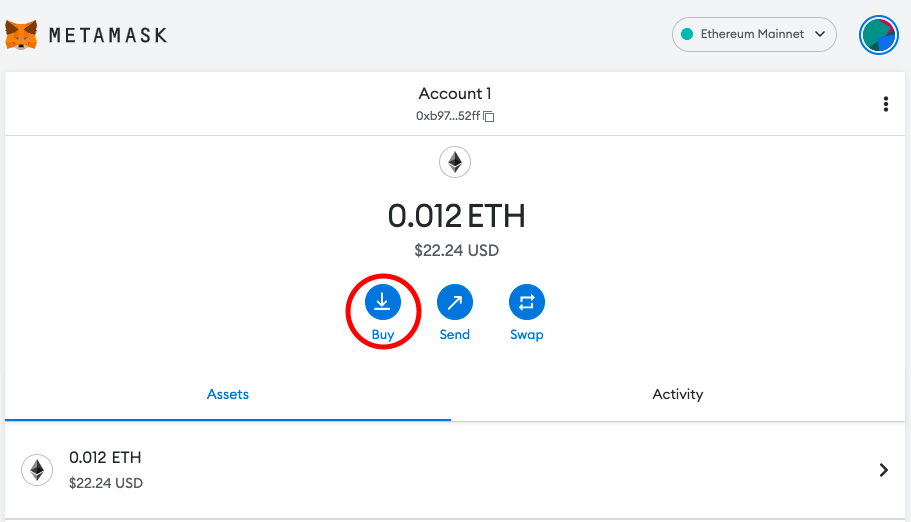

Para realizar transacciones en Metamask, debe tener ethereum en su billetera.

Esto cubre las tarifas de transacción para enviar e intercambiar tokens.

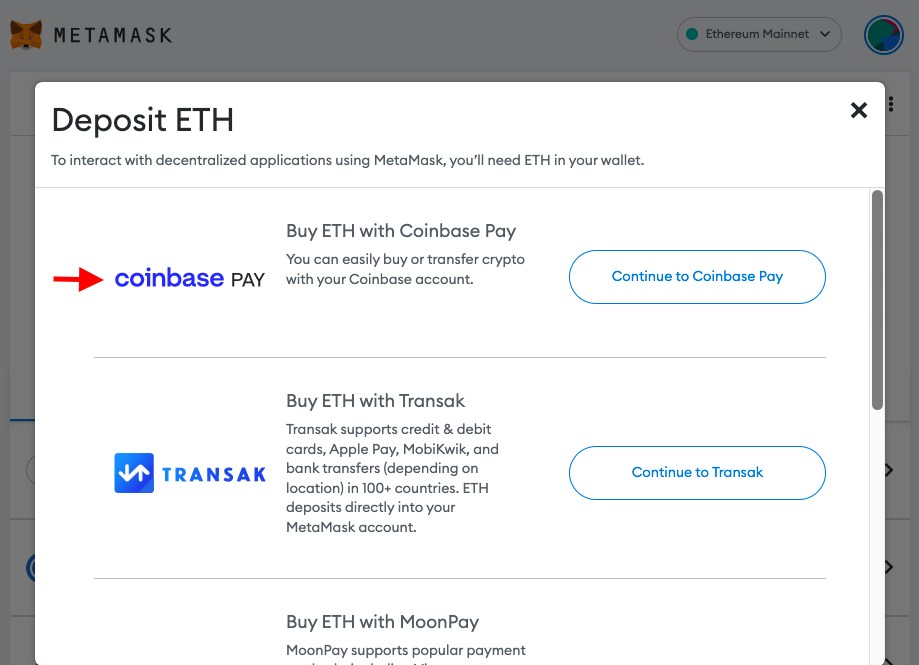

Para comprar ETH, haga clic en ‘Comprar’ en Metamask.

Luego elige una opción de pago,

Si no está en los EE. UU., puede usar Transak o Binance.

Se le darán los pasos para pagar ETH…

Y una vez que pague, el saldo en su billetera debería actualizarse.

¡Ahora puede enviar e intercambiar activos digitales!

Cómo conectar MetaMask a la Red Polygon

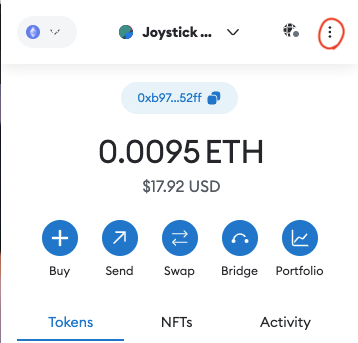

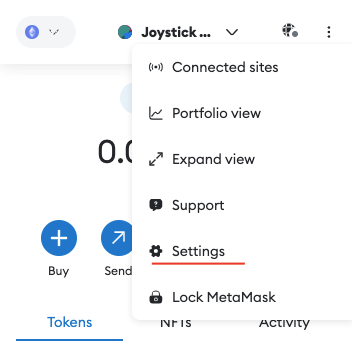

1. Haga clic en los 3 puntos en la esquina superior derecha de Metamask.

2. Seleccione ‘Configuración‘.

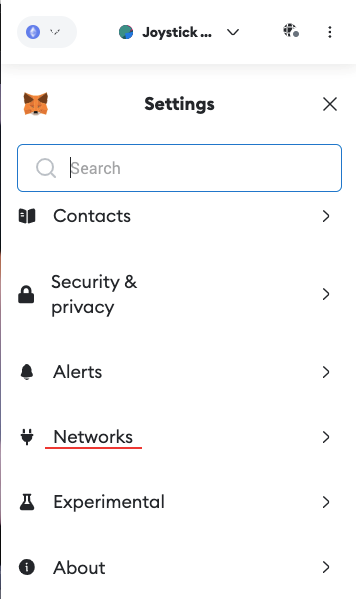

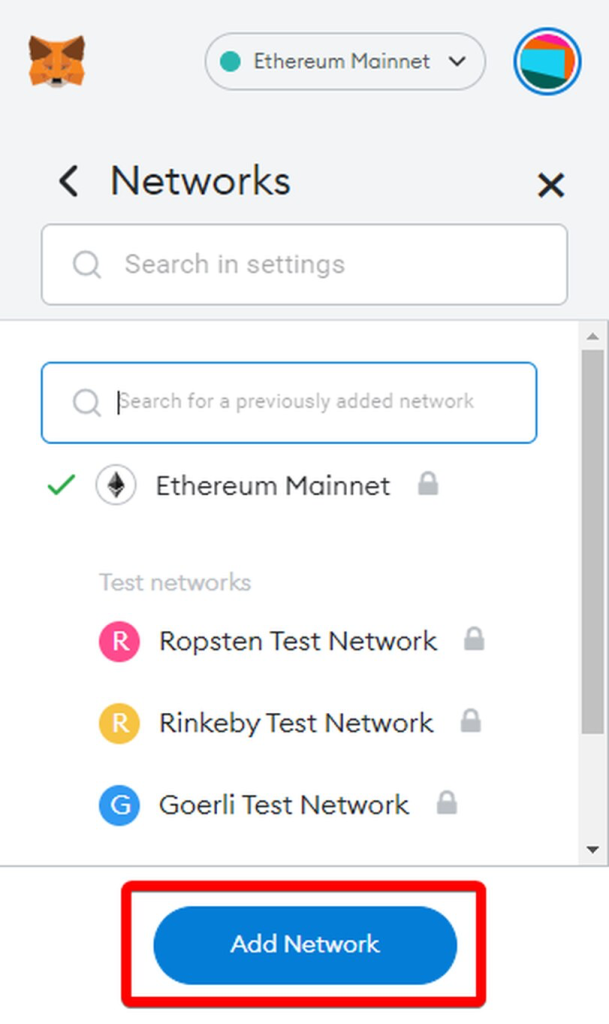

3. Seleccione ‘Redes’.

4. Seleccione ‘Agregar red‘.

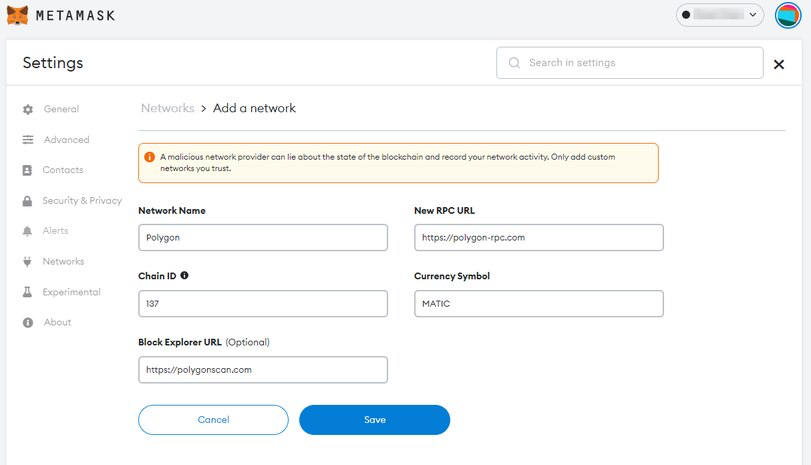

5. A continuación, debe proporcionar algunos detalles de la red:

En el campo «Nombre de la red», ingrese : Polygon

En el campo «Nueva dirección URL de RPC», ingrese: https://rpc-mainnet.maticvigil.com/

(Nota: este es uno de los RPC públicos para Polygon. Asegúrese de verificar las URL de RPC actualizadas si es necesario).

En el campo «Identificador de cadena», ingrese: 137

En el campo «Símbolo de moneda:», ingrese: MATIC

En el campo «Dirección URL del explorador«, ingrese: https://polygonscan.com/Luego haga clic en «Guardar» para agregar la red Polygon a MetaMask.

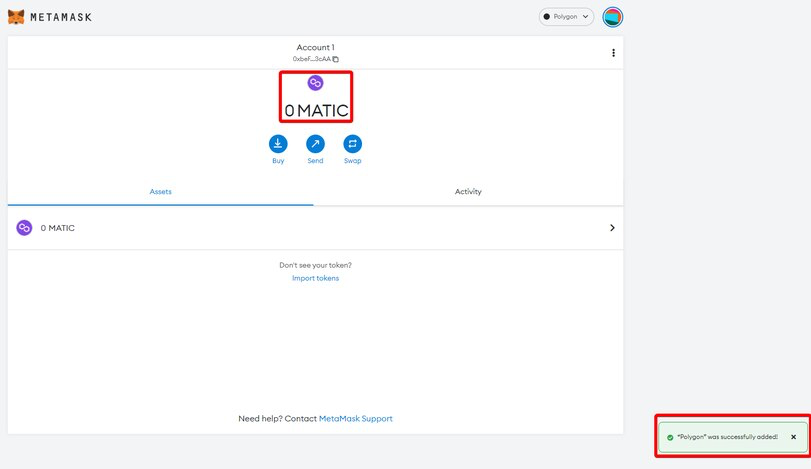

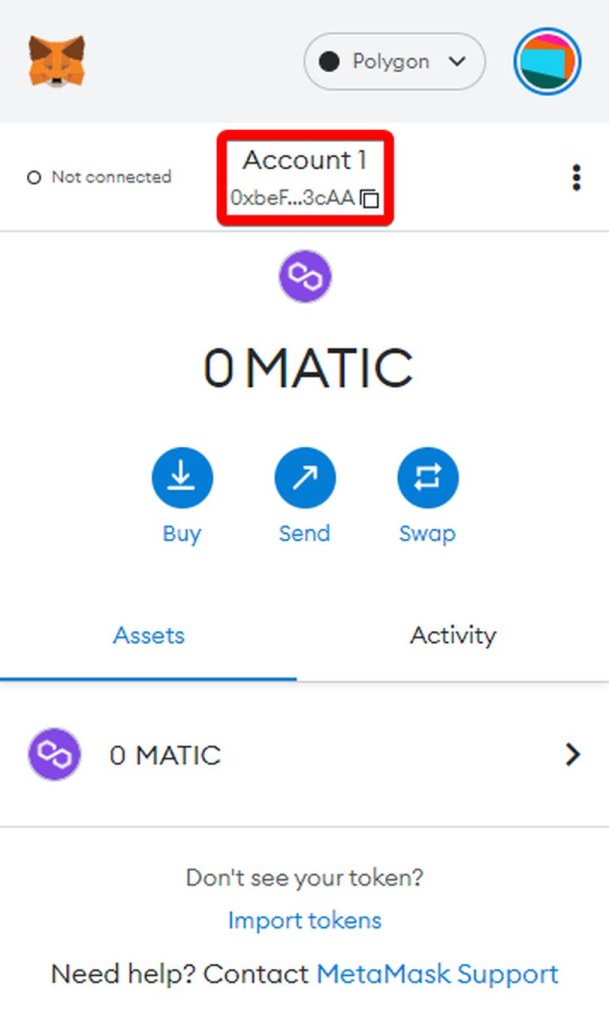

6. Cuando haga clic en «Guardar», verá la pantalla de la billetera con su MATIC disponible y una notificación de que «Polígono se agregó con éxito».

7. ¡Ya terminaste!

Esta es su dirección de billetera para comenzar a recibir MATIC:

Conclusión

Felicitaciones, ahora ha configurado su billetera Metamask y puede comenzar a usarla…

Lo que significa que ahora puede Comprar, Recibir y Enviar criptomonedas.

Ahora, el siguiente paso es proteger su criptografía de piratas informáticos y estafadores…

Este artículo le mostrará cómo.